Kiat Dasar Membeli Laptop Bekas

Ditulis oleh

siriusjack

pada

12/01/2011 10:41:00 PM

Kadang kala kebutuhan dan isi dompet sering berjalan ke arah berlawanan, termasuk saat kita membeli komputer. Dilema yang biasa dihadapi konsumen adalah harga komputer incaran melambung tinggi, jauh dari dana yang disiapkan Tetapi tenang. Jika kebutuhan sudah mendesak, ada alternatif. Bursa jual beli online dan toko komputer biasanya menawarkan komputer bekas, termasuk laptop, dengan berbagai kondisi dan spesifikasi. Jika jeli, Anda akan mendapatkan laptop berkualitas dengan harga miring.

Berikut beberapa kiat dasar membeli laptop bekas:

Lokasi:

Tanggung Gunung, Indonesia

Game Kekerasan Pengaruhi Pola Otak

Ditulis oleh

siriusjack

pada

12/01/2011 06:12:00 PM

Perdebatan mengenai game kekerasan dan dampaknya telah berlangsung selama hampir dua dekade. Penelitian terbaru mengungkapkan, terdapat reaksi negatif yang mengubah pola di otak karena memainkan game kekerasan.

Pemindaian otak menggunakan functional magnetic resonance imaging (FMRI) memperlihatkan efek jangka panjang dari bermain game kekerasan yakni berpengaruh pada berubahnya area otak yang berhubungan dengan fungsi kognitif dan kontrol emosi.

Lokasi:

Tanggung Gunung, Indonesia

Silabus TKJ - Lengkap dengan Nilai Karakter dan Budaya

Ditulis oleh

siriusjack

pada

11/29/2011 09:57:00 PM

Kumpulan Silabus Teknik Komputer dan Jaringan (TKJ) yang digunakan di SMK SORE Tulungagung ini sudah dilengkapi dengan Nilai Karakter dan Budaya dan menggunakan format terbaru. Kami berharap Anda memberikan komentar dan saran dari silabus tersebut sehingga dapat terus dikembangkan.

Kumpulan ini mungkin juga kurang lengkap karena disesuaikan dengan kondisi dan potensi sekolah. Namun paling tidak dapat dijadikan referensi untuk dikembangkan.

Dasar Kompetensi Kejuruan (DK)

071.DK.01 - Merakit Personal Komputer

071.DK.02 - Melakukan instalasi sistem operasi dasar

071.DK.03 - Menerapkan Keselamatan, Kesehatan Kerja dan Lingkungan Hidup (K3LH)

Kompetensi Kejuruan (DK)

071.KK.01 - Menerapkan Teknik Elektronnika Analog dan Digital

Lokasi:

Tanggung Gunung, Indonesia

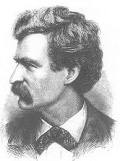

Google Doodle: Mark Twain`s Birthday

Ditulis oleh

siriusjack

pada

11/29/2011 05:25:00 PM

Hari ini tanggal 30 November 2011, saat ngeliat home Google ternyata ada Google Doodle lagi. Nah lo, siapa lagi yang ulang tahunnya diperingati oleh Google.

Mark Twain, nama yang mungkin ada yang pernah mendengarnya atau bahkan mengenalnya lewat karya-karyanya. Ya, Mark Twain dibuatkan Doodle-nya oleh Google untuk memperingati hari lahirnya yang jatuh hari ini. Sempat bingung saat aku melihat Doodle yang dibuat oleh Google, ternyata itu terinspirasi dari karyanya Mark Twain. Lalu siapa Mark Twain itu?

Mark Twain, nama yang mungkin ada yang pernah mendengarnya atau bahkan mengenalnya lewat karya-karyanya. Ya, Mark Twain dibuatkan Doodle-nya oleh Google untuk memperingati hari lahirnya yang jatuh hari ini. Sempat bingung saat aku melihat Doodle yang dibuat oleh Google, ternyata itu terinspirasi dari karyanya Mark Twain. Lalu siapa Mark Twain itu?

Sebenarnya Mark Twain bukanlah nama sebenarnya. Lalu siapa nama sebenarnya Mark Twain? Samuel Langhorne Clemens adalah nama sebenarnya, lahir pada 30 November 1835 di Hannibal, Missouri, Amerika Serikat. Mark Twain itu sendiri adalah nama pena dia sebagai seorang penulis, novelis, pengajar dan pelawak. Mark Twain dikenal sebagai "Bapak Sastra dari Amerika" dan "Pelawak Terbesar Amerika pada masanya".

Twain lahir pada saat komet Halley berkunjung ke Bumi dan meninggal dunia pada 21 April 1910 yang sehari setelah komet Halley berkunjung lagi ke Bumi.

Sebenarnya Mark Twain bukanlah nama sebenarnya. Lalu siapa nama sebenarnya Mark Twain? Samuel Langhorne Clemens adalah nama sebenarnya, lahir pada 30 November 1835 di Hannibal, Missouri, Amerika Serikat. Mark Twain itu sendiri adalah nama pena dia sebagai seorang penulis, novelis, pengajar dan pelawak. Mark Twain dikenal sebagai "Bapak Sastra dari Amerika" dan "Pelawak Terbesar Amerika pada masanya".

Twain lahir pada saat komet Halley berkunjung ke Bumi dan meninggal dunia pada 21 April 1910 yang sehari setelah komet Halley berkunjung lagi ke Bumi.

Lokasi:

Tanggung Gunung, Indonesia

Bagaimana Menjaga Keamanan Facebook?

Ditulis oleh

siriusjack

pada

11/18/2011 09:36:00 PM

Bagaimana cara menjaga keamanan faceebok saya agar tetap aman dari para hacker?

Setiap menggunakan layanan Internet yang membutuhkan username dan password, usahakan tidak menggunakannya di komputer publik yang kita tak yakin keamanannya ataupun kemampuan teknis pengelolanya. Komputer publik tersebut bisa semisal komputer di lab komputer, warnet, dan komputer yang penggunanya tidak hanya Anda sendiri.

Sebab komputer publik adalah target paling empuk bagi mereka yang ingin menanamkan malware seperti keylogger, untuk mengintip dan/atau mencuri data-data yang diketik oleh pengguna komputer tersebut. Facebook tentu saja salah satu layanan Internet yang banyak diincar oleh para black hacker untuk melakukan tindakan-tindakan yang tak bertanggungjawab.

Lokasi:

Tanggung Gunung, Indonesia

7 Tips Memaksimalkan Skype

Ditulis oleh

siriusjack

pada

11/18/2011 08:58:00 PM

Tes dulu Piranti Anda

Pertama-tama tes dulu kualitas suara di piranti Anda sebelum Anda memulai percakapan. Caranya, klik 'check your sound works' kemudian klik buttonnya untuk mengetes masing-masing piranti yakni speaker, mikrofon dan video.

Jika tes ini gagal, maka Skype akan memberikan arahan dasar untuk mengatasi kegagalan tersebut.

Skype juga akan membantu user membuat tes panggilan. Pengguna tinggal mengklik dial di sebuah nomor dan ia akan mendengarkan suara wanita kemudian merekamnya untuk kemudian didengarkan ulang. Hal ini dilakukan untuk mengecek kualitas suara mikrofon dan memastikan volumenya pas.

Skype memang sudah menyetting mic dan volume headphone untuk memperbaiki masalah yang muncul, tapi Anda bisa melakukannya di Tools-Settings-Audio Settings-dan klik 'Show advanced options'.

Lokasi:

Tanggung Gunung, Indonesia

Staf IT Belum Siap dengan Cloud Computing

Ditulis oleh

siriusjack

pada

11/18/2011 06:42:00 PM

|

| Cloud Computing |

Survei 2011 State of Cloud Survey yang digelar di 38 negara termasuk Indonesia, mengungkap 84% organisasi di wilayah Asia Selatan meyakini manfaat cloud. Namun di sisi lain, mereka masih cemas soal keamanannya.

Survei yang dilakukan pada bulan April sampai Juni 2011 tersebut digelar secara independen oleh Applied Resarch. Diklaim, survei yang menarget perusahaan besar sampai level UKM ini adalah salah satu survei terbesar mengenai cloud computing.

Lokasi:

Tanggung Gunung, Indonesia

Konfigurasi CodeIgniter: Alamat URL dan Routing

Ditulis oleh

siriusjack

pada

10/31/2011 08:45:00 PM

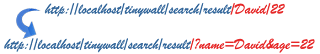

Alamat URL dalam CodeIgniter

CodeIgniter menghasilkan clean URL yang mudah dikenali oleh search engine dan manusia. Sebagai contoh :

www.nama-website.com/index.php/blog/post/Dengan blog sebagai nama controller dan post adalah nama fungsi didalam controller blog. URL dalam CodeIgniter dibagi-bagi kedalam segment-segment dengan tanda slash (/) sebagai tandanya. Dalam contoh diatas blog adalah segment pertama dan post adalah segment kedua dan seterusnya.

Lokasi:

Tanggung Gunung, Indonesia

Instalasi CodeIgniter: Konfigurasi Database

Ditulis oleh

siriusjack

pada

10/31/2011 08:26:00 PM

File konfigurasi untuk basis data terdapat didalam direktori system/application/config dengan nama file database.php. Disinilah kita dapat memasukan konfigurasi basis data sesuai dengan aplikasi basis data yang kita miliki, misalnya saja hostname temapt server basis data berada, nama basis

data yang akan digunakan, nama user yang digunakan untuk mengakses basis data beserta passwordnya.

File konfigurasi untuk basis data terdapat didalam direktori system/application/config dengan nama file database.php. Disinilah kita dapat memasukan konfigurasi basis data sesuai dengan aplikasi basis data yang kita miliki, misalnya saja hostname temapt server basis data berada, nama basis

data yang akan digunakan, nama user yang digunakan untuk mengakses basis data beserta passwordnya.

Lokasi:

Tanggung Gunung, Indonesia

Instalasi Codeigniter di Windows

Ditulis oleh

siriusjack

pada

10/31/2011 07:49:00 PM

Jika Anda belum memiliki paket aplikasi framework CodeIgniter, silahkan download paket Codeigniter yang terbaru di sini.

Jika Anda belum memiliki paket aplikasi framework CodeIgniter, silahkan download paket Codeigniter yang terbaru di sini.Bagi pembaca yang belum mengenal Framework Codeigniter silahkan baca penjelasannya di sini.

Kebutuhan server untuk penggunaan Codeigniter ialah:

a) PHP Engine atau yang lebih baru (yang terbaru umumnya PHP versi 5)

b) Database server Codeigniter mendukung beberapa database seperti MySQL, MySQLi, MS SQL, PostgreSQL, Oracle, SQLite dan ODBC.

Lokasi:

Tanggung Gunung, Indonesia

Paradigma Konstruktivisme dalam Pembelajaran

Ditulis oleh

siriusjack

pada

10/27/2011 06:56:00 PM

Memahami Paradigma Konstruktivisme

Memahami Paradigma KonstruktivismePergeseran paradigma pembelajaran yang sebelumnya lebih menitik beratkan pada peran guru, fasilitator, instruktur yang demikian besar, dalam perjalanannya semakin bergeser pada pemberdayaan peserta didik atau siswa dalam mengambil inisiatif dan partisipasi di dalam kegiatan belajar.

Dalam kajian filsafat, berkembangnya konstruktivisme tidak terlepas dan perubahan pandangan yang menempatkan pengetahuan sebagai representasi (gambaran atau ungkapan) kenyataan dunia yang terlepas dari pengamat (objektivisme). Pandangan yang menganggap bahwa pengetahuan merupakan kumpulan fakta. Namun akhir-akhir ini perkembangan pesat pemikiran, terlebih dalam bidang sains yang menempatkan bahwa pengetahuan tidak terlepas dari subjek yang sedang belajar mengerti (Supamo, 1997:18).

Lokasi:

Tanggung Gunung, Indonesia

Pembelajaran sebagai Proses Pemberdayaan Diri

Ditulis oleh

siriusjack

pada

10/27/2011 06:31:00 PM

Pandangan yang sudah berlangsung lama yang menempatkan pembelajaran sebagai proses transfer informasi atau transfer of knowledge dan guru kepada siswa semakin banyak mendapat kritikan. Penempatan guru sebagai satu-satunya sumber informasi menempatkan siswa atau peserta didik tidak sebagai individu yang dinamis, akan tetapi lebih sebagai obyek yang pasif sehingga potensi¬-potensi keindividualannya tidak dapat berkembang secara optimal. Ketidaktepatan pandangaan ini juga semakin terasa jika dikaji dan pesatnya perkembangan arus informasi dan media komunikasi yang sangat memungkinkan siswa secara aktif mengakses berbagai informasi yang mereka butuhkan. Dalam keadaan ini guru hendaknya dapat memberikan dorongan dan arahan kepada siswa utuk mencari berbagai sumber yang dapat membantu peningkatan pengetahuan dan pemahaman mereka tentang aspek-aspek yang dipelajari. Karena sesuai dengan UUD 1945, pendidikan seharusnya mencerdaskan kehidupan bangsa. Hal ini berarti pendidikan adalah usaha untuk memberdayakan manusia. Manusia yang berdaya adalah manusia yang dapat berpikir kreatif, yang mandiri, dan yang dapat membangun dirinya dan masyarakatnya (Tilaar, 2000: 21).

Lokasi:

Tanggung Gunung, Indonesia

Pembelajaran sebagai Pilar Utama Pendidikan

Ditulis oleh

siriusjack

pada

10/27/2011 06:13:00 PM

Komisi Pendidikan untuk Abad XX1 (Unesco 1996: 85) melihat bahwa hakikat pendidikan sesungguhnya adalah belajar (learning). Selanjutnya dikemukakan bahwa pendidikan bertumpu pada 4 pilar, yaitu (1) learning to know, (2) learning to do, (3) learning to live together, larning to live with other, dan (4) larning to be.

Komisi Pendidikan untuk Abad XX1 (Unesco 1996: 85) melihat bahwa hakikat pendidikan sesungguhnya adalah belajar (learning). Selanjutnya dikemukakan bahwa pendidikan bertumpu pada 4 pilar, yaitu (1) learning to know, (2) learning to do, (3) learning to live together, larning to live with other, dan (4) larning to be.Learning to know adalah upaya memahami instrumen-instrumen pengetahuan baik sebagai alat maupun sebagai tujuan. Sebagai alat, pengetahuan tersebut diharapkan akan memberikan kemampuan setiap orang untuk memahami berbagai aspek lingkungan agar mereka dapat hidup dengan harkat dan martabatnya dalam rangka mengembangkan keterampilan kerja dan berkomunikasi dengan berbagai pihak yang diperlukan.

Lokasi:

Tanggung Gunung, Indonesia

Perlunya Paradigma Baru Pendidikan

Ditulis oleh

siriusjack

pada

10/27/2011 06:06:00 PM

Untuk membangun masyarakat terdidik, masyarakat yang cerdas, maka mau tidak mau harus merubah paradigma dan sistem pendidikan. Formalitas dan legalitas tetap saja menjadi sesuaut yang penting. Formalitas dan legalitas tetap saja menjadi sesuatu yang penting, akan tetapi perlu diingat bahwa substansi juga bukan sesuatu yang bisa diabaikan hanya untuk mengejar tataran formal saja. Maka yang perlu dilakukan sekarang bukanlah menghapus formalitas yang telah berjalan melainkan menata kembali sistem pendidikan yang ada dengan paradigma baru yang lebih baik. Dengan pradigma baru, praktek pembelajaran akan digeser menjadi pembelajaran yang lebih bertumpu pada teori kognitif dan konstuktivistik. Pembelajarn akan berfokus pada pengembangan kemapuan intelektual yang berlangsung secara sosial dan kultural, mendorong siswa membangun pembahaman dan pengetahuannya sendiri dalam konteks sosial, dan belajar dimulai dari pengetahuan awal dan perspektif budaya. Tugas belajar didesain menantang dan menarik untuk mencapai derajat berpikir tingkat tinggi (Kamdi, 2008).

Lokasi:

Tanggung Gunung, Indonesia

Paradigma Alternatif Pembelajaran

Ditulis oleh

siriusjack

pada

10/26/2011 10:09:00 PM

Banyak pandangan yang memberiakn arah baru

terhadap proses dan dimensi-dimensi pendidikan yang semakin mendorong

terjadinya perubahan konsep dan cara pandang terhadap eksistensi pembelajaran

sehingga dapat dijadikan sebagai kerangka berpikir di dalam memahami lebih

dalam persoalan-persoalan pembelajaran.

Banyak pandangan yang memberiakn arah baru

terhadap proses dan dimensi-dimensi pendidikan yang semakin mendorong

terjadinya perubahan konsep dan cara pandang terhadap eksistensi pembelajaran

sehingga dapat dijadikan sebagai kerangka berpikir di dalam memahami lebih

dalam persoalan-persoalan pembelajaran.Dengan mengkaji paradigma alternatif pembelajaran ini pula para pendidik atau calon pendidik diharapkan dapat memandang sesuau masalah, mengambil tindakan / keputusan yang terkait dengan praktik pembelajaran secara arif sehingga upaya pengembangan potensi pserta didik sebagai muara dari seluruh kegiatan pembelajaran dapat menjadi terarah dan pada akhirnya dapat dioptimalisasi sebagaimana diharapkan.

Lokasi:

Tanggung Gunung, Indonesia

Perhitungan Subnetting IPv4

Ditulis oleh

siriusjack

pada

10/26/2011 07:43:00 PM

Konsep Perhitungan Subnetting?

Penghitungan subnetting bisa dilakukan dengan dua cara, cara binary yang relatif lambat dan cara khusus yang lebih cepat. Pada hakekatnya semua pertanyaan tentang subnetting akan berkisar di empat masalah: Jumlah Subnet, Jumlah Host per Subnet, Blok Subnet, dan Alamat Host-Broadcast.

Lokasi:

Tanggung Gunung, Indonesia

Pembagian Kelas IP Address dan Subnetting (Bagian 2)

Ditulis oleh

siriusjack

pada

10/25/2011 10:53:00 PM

Mengapa perlu Subnetting?

Mengapa perlu Subnetting?Sebenarnya subnetting itu apa? Dan kenapa harus dilakukan?

Pertanyaan ini bisa dijawab dengan analogi sebuah jalan. Jalan bernama Gatot Subroto terdiri dari beberapa rumah bernomor 01-08, dengan rumah nomor 08 adalah rumah Ketua RT yang memiliki tugas mengumumkan informasi apapun kepada seluruh rumah di wilayah Jl. Gatot Subroto.

Lokasi:

Tanggung Gunung, Indonesia

Sekilas Mengenal Java

Ditulis oleh

siriusjack

pada

5/07/2011 12:09:00 AM

Bagian awal ini akan mengajak Anda untuk mengenal lebih dekat bahasa pemrograman Java. Lebih khusus lagi, kita akan mengeksplorasi komponen-komponen fundamental yang perlu sekali diketahui dan dipahami dengan baik. Selain itu, bagian ini juga akan mengulas secara garis besar tentang fitur-fitur baru Java versi 5.0 dan 6. Diharapkan uraian ini nantinya dapat membantu memudahkan Anda ketika ingin mengungkap rahasia-rahasia Java selanjutnya.

Sirsak: Tanaman Herbal Ajaib Untuk Kemoterapi (Melawan Kanker)

Ditulis oleh

siriusjack

pada

5/06/2011 06:08:00 PM

Mengubah/Menghapus Nama Label/Kategori pada Blogspot Secara Otomatis

Ditulis oleh

siriusjack

pada

5/06/2011 05:59:00 PM

Jika Anda terlanjur membuat suatu nama label atau kategori pada web blog Anda (khusus Blogger), dan ingin mengubah/menghapusnya tanpa mempengaruhi isi artikel, Anda dapat mempraktikkan tips berikut.

Jika Anda terlanjur membuat suatu nama label atau kategori pada web blog Anda (khusus Blogger), dan ingin mengubah/menghapusnya tanpa mempengaruhi isi artikel, Anda dapat mempraktikkan tips berikut.Contoh seperti, Anda telah memberi label - jaringan - dan ingin merubahnya/menghapus menjadi label - Jaringan Komputer -.dan semua secara otomatis label - jaringan - akan berubah menjadi label - Jaringan Komputer -.

Model View Controller (MVC) pada CodeIgniter

Ditulis oleh

siriusjack

pada

5/06/2011 05:09:00 PM

Seperti sudah saya sampaikan pada posting sebelumnya (Mengenal PHP Framework: CodeIgniter) bahwa CodeIgniter menerapkan lingkungan pengembangan dengan metode MVC (Model View Controller). MVC memisahkan antara logika pembuatan kode dengan pembuatan template atau tampilan website. Penggunaan MVC membuat pembuatan sebuah proyek website menjadi lebih terstruktur dan lebih sederhana.

Seperti sudah saya sampaikan pada posting sebelumnya (Mengenal PHP Framework: CodeIgniter) bahwa CodeIgniter menerapkan lingkungan pengembangan dengan metode MVC (Model View Controller). MVC memisahkan antara logika pembuatan kode dengan pembuatan template atau tampilan website. Penggunaan MVC membuat pembuatan sebuah proyek website menjadi lebih terstruktur dan lebih sederhana.Mengenal PHP Framework: CodeIgniter

Ditulis oleh

siriusjack

pada

5/06/2011 04:53:00 PM

CodeIgniter adalah salah satu dari sekian banyak framework PHP yang kini mulai banyak digunakan dalam mengambangkan aplikasi berbasis web.

CodeIgniter adalah salah satu dari sekian banyak framework PHP yang kini mulai banyak digunakan dalam mengambangkan aplikasi berbasis web.Pembagian Kelas IP Address dan Subnetting (Bagian 1)

Ditulis oleh

siriusjack

pada

5/05/2011 05:19:00 PM

Pengertian

PengertianIP address digunakan sebagai alamat dalam hubungan antar host di internet sehingga merupakan sebuah sistem komunikasi yang universal karena merupakan metode pengalamatan yang telah diterima di seluruh dunia. Dengan menentukan IP address berarti kita telah memberikan identitas yang universal bagi setiap interadce komputer. Jika suatu komputer memiliki lebih dari satu interface (misalkan menggunakan dua ethernet) maka kita harus memberi dua IP address untuk komputer tersebut masing-masing untuk setiap interfacenya.

Apa itu Router?

Ditulis oleh

siriusjack

pada

5/05/2011 01:42:00 AM

Router adalah perangkat jaringan yang digunakan untuk membagi protocol kepada anggota jaringan yang lainnya, dengan adanya router maka sebuah protocol dapat di-sharing kepada perangkat jaringan lain. Contoh aplikasinya adalah jika kita ingin membagi IP Adress kepada anggota jaringan maka kita dapat menggunakan router ini, ciri-ciri router adalah adanya fasilitas DHCP (Dynamic Host Configuration Procotol), dengan mensetting DHCP, maka kita dapat membagi IP Address, fasilitas lain dari Router adalah adanya NAT (Network Address Translator) yang dapat memungkinkan suatu IP Address atau koneksi internet disharing ke IP Address lain.

Router adalah perangkat jaringan yang digunakan untuk membagi protocol kepada anggota jaringan yang lainnya, dengan adanya router maka sebuah protocol dapat di-sharing kepada perangkat jaringan lain. Contoh aplikasinya adalah jika kita ingin membagi IP Adress kepada anggota jaringan maka kita dapat menggunakan router ini, ciri-ciri router adalah adanya fasilitas DHCP (Dynamic Host Configuration Procotol), dengan mensetting DHCP, maka kita dapat membagi IP Address, fasilitas lain dari Router adalah adanya NAT (Network Address Translator) yang dapat memungkinkan suatu IP Address atau koneksi internet disharing ke IP Address lain.Sekilas Tentang Firewall

Ditulis oleh

siriusjack

pada

5/04/2011 05:02:00 PM

|

| Firewall ilustrations |

Firewall secara umum di peruntukkan untuk melayani :

1. Mesin/Komputer

Setiap individu yang terhubung langsung ke jaringan luar atau internet dan menginginkan semua yang terdapat pada komputernya terlindungi.

2. Jaringan

Jaringan komputer yang terdiri lebih dari satu buah komputer dan berbagai jenis topologi jaringan yang digunakan, baik yang dimiliki oleh perusahaan, organisasi dsb.

KARAKTERISTIK FIREWALL

1.Seluruh hubungan/kegiatan dari dalam ke luar , harus melewati firewall. Hal ini dapat dilakukan dengan cara memblok/membatasi baik secara fisik semua akses terhadap jaringan lokal, kecuali melewati firewall. Banyak sekali bentuk jaringan yang memungkinkan.

2.Hanya Kegiatan yang terdaftar/dikenal yang dapat melewati/melakukan hubungan, hal ini dapat dilakukan dengan mengatur policy pada konfigurasi keamanan lokal. Banyak sekali jenis firewall yang dapat dipilih sekaligus berbagai jenis policy yang ditawarkan.

3.Firewall itu sendiri haruslah kebal atau relatif kuat terhadap serangan/kelemahan. hal ini berarti penggunaan sistem yang dapat dipercaya dan dengan Operating System yang relatif aman.

1.Seluruh hubungan/kegiatan dari dalam ke luar , harus melewati firewall. Hal ini dapat dilakukan dengan cara memblok/membatasi baik secara fisik semua akses terhadap jaringan lokal, kecuali melewati firewall. Banyak sekali bentuk jaringan yang memungkinkan.

2.Hanya Kegiatan yang terdaftar/dikenal yang dapat melewati/melakukan hubungan, hal ini dapat dilakukan dengan mengatur policy pada konfigurasi keamanan lokal. Banyak sekali jenis firewall yang dapat dipilih sekaligus berbagai jenis policy yang ditawarkan.

3.Firewall itu sendiri haruslah kebal atau relatif kuat terhadap serangan/kelemahan. hal ini berarti penggunaan sistem yang dapat dipercaya dan dengan Operating System yang relatif aman.

TEKNIK YANG DIGUNAKAN OLEH FIREWALL

1.Service control (kendali terhadap layanan)

berdasarkan tipe-tipe layanan yang digunakan di Internet dan boleh diakses baik untuk kedalam ataupun keluar firewall. Biasanya firewall akan mencek no IP Address dan juga nomor port yang di gunakan baik pada protokol TCP dan UDP, bahkan bisa dilengkapi software untuk proxy yang akan menerima dan menterjemahkan setiap permintaan akan suatu layanan sebelum mengijinkannya.Bahkan bisa jadi software pada server itu sendiri , seperti layanan untuk web ataupun untuk mail.

2.Direction Conrol (kendali terhadap arah)

berdasarkan arah dari berbagai permintaan (request) terhadap layanan yang

akan dikenali dan diijinkan melewati firewall.

3.User control (kendali terhadap pengguna)

berdasarkan pengguna/user untuk dapat menjalankan suatu layanan, artinya ada user yang dapat dan ada yang tidak dapat menjalankan suatu servis,hal ini di karenakan user tersebut tidak di ijinkan untuk melewati firewall. Biasanya digunakan untuk membatasi user dari jaringan lokal untuk mengakses keluar, tetapi bisa juga diterapkan untuk membatasi terhadap pengguna dari luar.

4.Behavior Control (kendali terhadap perlakuan)

berdasarkan seberapa banyak layanan itu telah digunakan. Misal, firewall dapat memfilter email untuk menanggulangi/mencegah spam.

TIPE - TIPE FIREWALL

1.Packet Filtering Router

Packet Filtering diaplikasikan dengan cara mengatur semua packet IP baik yang menuju, melewati atau akan dituju oleh packet tersebut.pada tipe ini packet tersebut akan diatur apakah akan di terima dan diteruskan , atau di tolak.penyaringan packet ini di konfigurasikan untuk menyaring packet yang akan di transfer secara dua arah (baik dari atau ke jaringan lokal). Aturan penyaringan didasarkan pada header IP dan transport header,termasuk juga alamat awal(IP) dan alamat tujuan (IP),protokol transport yang di

gunakan(UDP,TCP), serta nomor port yang digunakan.

Kelebihan dari tipe ini adalah mudah untuk di implementasikan, transparan untuk pemakai, lebih cepat

Adapun kelemahannya adalah cukup rumitnya untuk menyetting paket yang akan difilter secara tepat, serta lemah dalam hal authentikasi.

Adapun serangan yang dapat terjadi pada firewall dengan tipe ini adalah:

+ IP address spoofing : intruder (penyusup) dari luar dapat melakukan ini

dengan cara menyertakan/menggunakan ip address jaringan lokal yanbg telah

diijinkan untuk melalui firewall.

+ Source routing attacks : tipe ini tidak menganalisa informasi routing

sumber IP, sehingga memungkinkan untuk membypass firewall.

+ Tiny Fragment attacks : intruder (penyusup) membagi IP kedalam bagian-bagian (fragment) yang lebih kecil dan memaksa terbaginya informasi mengenai TCP header. Serangan jenis ini di design untuk menipu aturan penyaringan yang bergantung kepada informasi dari TCP header. Penyerang berharap hanya bagian (fragment) pertama saja yang akan di periksa dan sisanya akan bisa lewat dengan bebas. Hal ini dapat di tanggulangi dengan cara menolak semua packet dengan protokol TCP dan memiliki Offset = 1 pada IP fragment (bagian IP)

2.Application-Level Gateway

Application-level Gateway yang biasa juga di kenal sebagai proxy server yang berfungsi untuk memperkuat/menyalurkan arus aplikasi. Tipe ini akan mengatur semua hubungan yang menggunakan layer aplikasi ,baik itu FTP, HTTP, GOPHER dll.

Cara kerjanya adalah apabila ada pengguna yang menggunakan salah satu aplikasi semisal FTP untuk mengakses secara remote, maka gateway akan meminta user memasukkan alamat remote host yang akan di akses.Saat pengguna mengirimkan USer ID serta informasi lainnya yang sesuai maka gateway akan melakukan hubungan terhadap aplikasi tersebut yang terdapat pada remote host, dan menyalurkan data diantara kedua titik. apabila data tersebut tidak sesuai maka firewall tidak akan meneruskan data tersebut atau menolaknya. Lebih jauh lagi, pada tipe ini Firewall dapat di konfigurasikan untuk hanya mendukung beberapa aplikasi saja dan menolak aplikasi lainnya untuk melewati firewall.

Kelebihannya adalah relatif lebih aman daripada tipe packet filtering router lebih mudah untuk memeriksa (audit) dan mendata (log) semua aliran data yang masuk pada level aplikasi.

Kekurangannya adalah pemrosesan tambahan yang berlebih pada setiap hubungan. yang akan mengakibatkan terdapat dua buah sambungan koneksi antara pemakai dan gateway, dimana gateway akan memeriksa dan meneruskan semua arus dari dua arah.

3.Circuit-level Gateway

Tipe ketiga ini dapat merupakan sistem yang berdiri sendiri , atau juga dapat merupakan fungsi khusus yang terbentuk dari tipe application-level gateway.tipe ini tidak mengijinkan koneksi TCP end to end (langsung) cara kerjanya : Gateway akan mengatur kedua hubungan tcp tersebut, 1 antara dirinya (gw) dengan TCP pada pengguna lokal (inner host) serta 1 lagi antara dirinya (gw) dengan TCP pengguna luar (outside host). Saat dua buah hubungan terlaksana, gateway akan menyalurkan TCP segment dari satu hubungan ke lainnya tanpa memeriksa isinya. Fungsi pengamanannya terletak pada penentuan hubungan mana yang di ijinkan.

Penggunaan tipe ini biasanya dikarenakan administrator percaya dengan pengguna internal (internal users).

KONFIGURASI FIREWALL

1.Screened Host FIrewall system (single-homed bastion)

Pada konfigurasi ini, fungsi firewall akan dilakukan oleh packet filtering router dan bastion host*.Router ini dikonfigurasikan sedemikian sehingga untuk semua arus data dari Internet, hanya paket IP yang menuju bastion host yang di ijinkan. Sedangkan untuk arus data (traffic) dari jaringan internal, hanya paket IP dari bastion host yang di ijinkan untuk keluar.

Konfigurasi ini mendukung fleksibilitasdalam Akses internet secara langsung, sebagai contoh apabila terdapat web server pada jaringan ini maka dapat di konfigurasikan agar web server dapat diakses langsung dari internet.

Bastion Host melakukan fungsi Authentikasi dan fungsi sebagai proxy. Konfigurasi ini memberikan tingkat keamanan yang lebih baik daripada packet-filtering router atau application-level gateway secara terpisah.

2.Screened Host Firewall system (Dual-homed bastion)

Pada konfigurasi ini, secara fisik akan terdapat patahan/celah dalam jaringan. Kelebihannya adalah dengan adanya du ajalur yang meisahkan secara fisik maka akan lebih meningkatkan keamanan dibanding konfigurasi pertama,adapun untuk server-server yang memerlukan direct akses (akses langsung) maka dapat diletakkan ditempat/segmenrt yang langsung berhubungan dengan internet

Hal ini dapat dilakukan dengan cara menggunakan 2 buah NIC ( network interface Card) pada bastion Host.

3.Screened subnet firewall

Ini merupakan konfigurasi yang paling tinggi tingkat keamanannya. kenapa? karena pada konfigurasi ini di gunakan 2 buah packet filtering router, 1 diantara internet dan bastion host, sedangkan 1 lagi diantara bastian host dan jaringan local konfigurasi ini membentuk subnet yang terisolasi.

adapun kelebihannya adalah :

+ terdapat 3 lapisan/tingkat pertahanan terhadap penyusup/intruder .

+ router luar hanya melayani hubungan antara internet dan bastion host sehingga jaringan lokal menjadi tak terlihat (invisible )

+ Jaringan lokal tidak dapat mengkonstuksi routing langsung ke internet, atau dengan kata lain , Internet menjadi Invinsible (bukan berarti tidak bisa melakukan koneksi internet).

LANGKAH-LANGKAH MEMBANGUN FIREWALL

1.Mengidenftifikasi bentuk jaringan yang dimiliki

Mengetahui bentuk jaringan yang dimiliki khususnya toplogi yang di gunakan serta protocol jaringan, akan memudahkan dalam mendesain sebuah firewall

2.Menentukan Policy atau kebijakan

Penentuan Kebijakan atau Policy merupakan hal yang harus di lakukan, baik atau buruknya sebuah firewall yang di bangun sangat di tentukan oleh policy/kebijakan yang di terapkan. Diantaranya:

1. Menentukan apa saja yang perlu di layani. Artinya, apa saja yang akan dikenai policy atau kebijakan yang akan kita buat

2. Menentukan individu atau kelompok-kelompok yang akan dikenakan policy atau kebijakan tersebut

3. Menentukan layanan-layanan yang di butuhkan oleh tiap tiap individu atau kelompok yang menggunakan jaringan

4. Berdasarkan setiap layanan yang di gunakan oleh individu atau kelompok tersebut akan ditentukan bagaimana konfigurasi terbaik yang akan membuatnya semakin aman

5. Menerapkankan semua policy atau kebijakan tersebut

3.Menyiapkan Software atau Hardware yang akan digunakan Baik itu operating system yang mendukung atau software-software khusus pendukung firewall seperti ipchains, atau iptables pada linux, dsb. Serta konfigurasi hardware yang akan mendukung firewall tersebut.

4.Melakukan test konfigurasi

Pengujian terhadap firewall yang telah selesai di bangun haruslah dilakukan, terutama untuk mengetahui hasil yang akan kita dapatkan, caranya dapat menggunakan tool tool yang biasa dilakukan untuk mengaudit seperti nmap.

* Bastion Host adalah sistem/bagian yang dianggap tempat terkuat dalam sistem keamanan jaringan oleh administrator.atau dapat di sebuta bagian terdepan yang dianggap paling kuat dalam menahan serangan, sehingga menjadi bagian terpenting dalam pengamanan jaringan, biasanya merupakan komponen firewall atau bagian terluar sistem publik. Umumnya Bastion host akan menggunakan Sistem operasi yang dapat menangani semua kebutuhan (misal , Unix, linux, NT).

by Neyama.com with EIE09i

by Neyama.com with EIE09i

Submit Website to Search Engines - Add URL1.Service control (kendali terhadap layanan)

berdasarkan tipe-tipe layanan yang digunakan di Internet dan boleh diakses baik untuk kedalam ataupun keluar firewall. Biasanya firewall akan mencek no IP Address dan juga nomor port yang di gunakan baik pada protokol TCP dan UDP, bahkan bisa dilengkapi software untuk proxy yang akan menerima dan menterjemahkan setiap permintaan akan suatu layanan sebelum mengijinkannya.Bahkan bisa jadi software pada server itu sendiri , seperti layanan untuk web ataupun untuk mail.

2.Direction Conrol (kendali terhadap arah)

berdasarkan arah dari berbagai permintaan (request) terhadap layanan yang

akan dikenali dan diijinkan melewati firewall.

3.User control (kendali terhadap pengguna)

berdasarkan pengguna/user untuk dapat menjalankan suatu layanan, artinya ada user yang dapat dan ada yang tidak dapat menjalankan suatu servis,hal ini di karenakan user tersebut tidak di ijinkan untuk melewati firewall. Biasanya digunakan untuk membatasi user dari jaringan lokal untuk mengakses keluar, tetapi bisa juga diterapkan untuk membatasi terhadap pengguna dari luar.

4.Behavior Control (kendali terhadap perlakuan)

berdasarkan seberapa banyak layanan itu telah digunakan. Misal, firewall dapat memfilter email untuk menanggulangi/mencegah spam.

TIPE - TIPE FIREWALL

1.Packet Filtering Router

Packet Filtering diaplikasikan dengan cara mengatur semua packet IP baik yang menuju, melewati atau akan dituju oleh packet tersebut.pada tipe ini packet tersebut akan diatur apakah akan di terima dan diteruskan , atau di tolak.penyaringan packet ini di konfigurasikan untuk menyaring packet yang akan di transfer secara dua arah (baik dari atau ke jaringan lokal). Aturan penyaringan didasarkan pada header IP dan transport header,termasuk juga alamat awal(IP) dan alamat tujuan (IP),protokol transport yang di

gunakan(UDP,TCP), serta nomor port yang digunakan.

Kelebihan dari tipe ini adalah mudah untuk di implementasikan, transparan untuk pemakai, lebih cepat

Adapun kelemahannya adalah cukup rumitnya untuk menyetting paket yang akan difilter secara tepat, serta lemah dalam hal authentikasi.

Adapun serangan yang dapat terjadi pada firewall dengan tipe ini adalah:

+ IP address spoofing : intruder (penyusup) dari luar dapat melakukan ini

dengan cara menyertakan/menggunakan ip address jaringan lokal yanbg telah

diijinkan untuk melalui firewall.

+ Source routing attacks : tipe ini tidak menganalisa informasi routing

sumber IP, sehingga memungkinkan untuk membypass firewall.

+ Tiny Fragment attacks : intruder (penyusup) membagi IP kedalam bagian-bagian (fragment) yang lebih kecil dan memaksa terbaginya informasi mengenai TCP header. Serangan jenis ini di design untuk menipu aturan penyaringan yang bergantung kepada informasi dari TCP header. Penyerang berharap hanya bagian (fragment) pertama saja yang akan di periksa dan sisanya akan bisa lewat dengan bebas. Hal ini dapat di tanggulangi dengan cara menolak semua packet dengan protokol TCP dan memiliki Offset = 1 pada IP fragment (bagian IP)

2.Application-Level Gateway

Application-level Gateway yang biasa juga di kenal sebagai proxy server yang berfungsi untuk memperkuat/menyalurkan arus aplikasi. Tipe ini akan mengatur semua hubungan yang menggunakan layer aplikasi ,baik itu FTP, HTTP, GOPHER dll.

Cara kerjanya adalah apabila ada pengguna yang menggunakan salah satu aplikasi semisal FTP untuk mengakses secara remote, maka gateway akan meminta user memasukkan alamat remote host yang akan di akses.Saat pengguna mengirimkan USer ID serta informasi lainnya yang sesuai maka gateway akan melakukan hubungan terhadap aplikasi tersebut yang terdapat pada remote host, dan menyalurkan data diantara kedua titik. apabila data tersebut tidak sesuai maka firewall tidak akan meneruskan data tersebut atau menolaknya. Lebih jauh lagi, pada tipe ini Firewall dapat di konfigurasikan untuk hanya mendukung beberapa aplikasi saja dan menolak aplikasi lainnya untuk melewati firewall.

Kelebihannya adalah relatif lebih aman daripada tipe packet filtering router lebih mudah untuk memeriksa (audit) dan mendata (log) semua aliran data yang masuk pada level aplikasi.

Kekurangannya adalah pemrosesan tambahan yang berlebih pada setiap hubungan. yang akan mengakibatkan terdapat dua buah sambungan koneksi antara pemakai dan gateway, dimana gateway akan memeriksa dan meneruskan semua arus dari dua arah.

3.Circuit-level Gateway

Tipe ketiga ini dapat merupakan sistem yang berdiri sendiri , atau juga dapat merupakan fungsi khusus yang terbentuk dari tipe application-level gateway.tipe ini tidak mengijinkan koneksi TCP end to end (langsung) cara kerjanya : Gateway akan mengatur kedua hubungan tcp tersebut, 1 antara dirinya (gw) dengan TCP pada pengguna lokal (inner host) serta 1 lagi antara dirinya (gw) dengan TCP pengguna luar (outside host). Saat dua buah hubungan terlaksana, gateway akan menyalurkan TCP segment dari satu hubungan ke lainnya tanpa memeriksa isinya. Fungsi pengamanannya terletak pada penentuan hubungan mana yang di ijinkan.

Penggunaan tipe ini biasanya dikarenakan administrator percaya dengan pengguna internal (internal users).

KONFIGURASI FIREWALL

1.Screened Host FIrewall system (single-homed bastion)

Pada konfigurasi ini, fungsi firewall akan dilakukan oleh packet filtering router dan bastion host*.Router ini dikonfigurasikan sedemikian sehingga untuk semua arus data dari Internet, hanya paket IP yang menuju bastion host yang di ijinkan. Sedangkan untuk arus data (traffic) dari jaringan internal, hanya paket IP dari bastion host yang di ijinkan untuk keluar.

Konfigurasi ini mendukung fleksibilitasdalam Akses internet secara langsung, sebagai contoh apabila terdapat web server pada jaringan ini maka dapat di konfigurasikan agar web server dapat diakses langsung dari internet.

Bastion Host melakukan fungsi Authentikasi dan fungsi sebagai proxy. Konfigurasi ini memberikan tingkat keamanan yang lebih baik daripada packet-filtering router atau application-level gateway secara terpisah.

2.Screened Host Firewall system (Dual-homed bastion)

Pada konfigurasi ini, secara fisik akan terdapat patahan/celah dalam jaringan. Kelebihannya adalah dengan adanya du ajalur yang meisahkan secara fisik maka akan lebih meningkatkan keamanan dibanding konfigurasi pertama,adapun untuk server-server yang memerlukan direct akses (akses langsung) maka dapat diletakkan ditempat/segmenrt yang langsung berhubungan dengan internet

Hal ini dapat dilakukan dengan cara menggunakan 2 buah NIC ( network interface Card) pada bastion Host.

3.Screened subnet firewall

Ini merupakan konfigurasi yang paling tinggi tingkat keamanannya. kenapa? karena pada konfigurasi ini di gunakan 2 buah packet filtering router, 1 diantara internet dan bastion host, sedangkan 1 lagi diantara bastian host dan jaringan local konfigurasi ini membentuk subnet yang terisolasi.

adapun kelebihannya adalah :

+ terdapat 3 lapisan/tingkat pertahanan terhadap penyusup/intruder .

+ router luar hanya melayani hubungan antara internet dan bastion host sehingga jaringan lokal menjadi tak terlihat (invisible )

+ Jaringan lokal tidak dapat mengkonstuksi routing langsung ke internet, atau dengan kata lain , Internet menjadi Invinsible (bukan berarti tidak bisa melakukan koneksi internet).

LANGKAH-LANGKAH MEMBANGUN FIREWALL

1.Mengidenftifikasi bentuk jaringan yang dimiliki

Mengetahui bentuk jaringan yang dimiliki khususnya toplogi yang di gunakan serta protocol jaringan, akan memudahkan dalam mendesain sebuah firewall

2.Menentukan Policy atau kebijakan

Penentuan Kebijakan atau Policy merupakan hal yang harus di lakukan, baik atau buruknya sebuah firewall yang di bangun sangat di tentukan oleh policy/kebijakan yang di terapkan. Diantaranya:

1. Menentukan apa saja yang perlu di layani. Artinya, apa saja yang akan dikenai policy atau kebijakan yang akan kita buat

2. Menentukan individu atau kelompok-kelompok yang akan dikenakan policy atau kebijakan tersebut

3. Menentukan layanan-layanan yang di butuhkan oleh tiap tiap individu atau kelompok yang menggunakan jaringan

4. Berdasarkan setiap layanan yang di gunakan oleh individu atau kelompok tersebut akan ditentukan bagaimana konfigurasi terbaik yang akan membuatnya semakin aman

5. Menerapkankan semua policy atau kebijakan tersebut

3.Menyiapkan Software atau Hardware yang akan digunakan Baik itu operating system yang mendukung atau software-software khusus pendukung firewall seperti ipchains, atau iptables pada linux, dsb. Serta konfigurasi hardware yang akan mendukung firewall tersebut.

4.Melakukan test konfigurasi

Pengujian terhadap firewall yang telah selesai di bangun haruslah dilakukan, terutama untuk mengetahui hasil yang akan kita dapatkan, caranya dapat menggunakan tool tool yang biasa dilakukan untuk mengaudit seperti nmap.

* Bastion Host adalah sistem/bagian yang dianggap tempat terkuat dalam sistem keamanan jaringan oleh administrator.atau dapat di sebuta bagian terdepan yang dianggap paling kuat dalam menahan serangan, sehingga menjadi bagian terpenting dalam pengamanan jaringan, biasanya merupakan komponen firewall atau bagian terluar sistem publik. Umumnya Bastion host akan menggunakan Sistem operasi yang dapat menangani semua kebutuhan (misal , Unix, linux, NT).

Langganan:

Komentar (Atom)